Estafa de falso trabajador remoto norcoreano envía a estadounidenses a prisión — Por qué los nómadas digitales deben prestar atención

Casi 70 empresas en EE. UU. Aproximadamente 1,2 millones de dólares generados para operativos en el extranjero. Decenas de portátiles corporativos enviados a “empleados remotos” que en realidad no estaban en Estados Unidos.

En mayo de 2026, dos estadounidenses fueron condenados a 18 meses de prisión por ayudar a alojar portátiles emitidos por empresas que eran accedidos en secreto desde el extranjero mediante software de escritorio remoto. El esquema más amplio involucraba a trabajadores de TI extranjeros que se hacían pasar por contrataciones remotas con sede en EE. UU. — y funcionó a gran escala.

Conclusiones clave

- Dos estadounidenses recibieron sentencias de 18 meses de prisión por alojar portátiles corporativos usados en un esquema extranjero de trabajadores remotos.

- Casi 70 empresas estadounidenses contrataron sin saberlo a trabajadores de TI remotos fraudulentos.

- Los portátiles se enviaban a direcciones en EE. UU. y luego se accedía a ellos desde el extranjero mediante herramientas de escritorio remoto.

- La operación habría generado alrededor de 1,2 millones de dólares en salarios enviados al extranjero.

- Los trabajadores remotos y nómadas digitales ahora enfrentan verificaciones más estrictas y mayores controles de dispositivos en 2026.

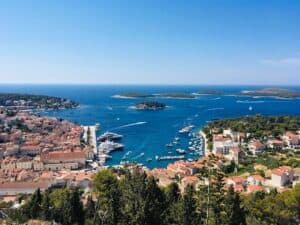

Si eres un nómada digital rumbo a Bali en temporada media o recorriendo las islas de Croatia este verano, esta historia no es solo chisme de ciberseguridad. Afecta directamente cómo las empresas tratan a los trabajadores remotos — especialmente a quienes inician sesión desde el extranjero.

¿Qué ocurrió realmente?

Empresas estadounidenses contrataron a “profesionales de TI remotos” que afirmaban vivir y trabajar en Estados Unidos. Las compañías enviaron MacBooks y portátiles Windows a direcciones verificadas en EE. UU. como parte del proceso estándar de incorporación.

Pero en lugar de que esos empleados usaran las máquinas localmente, cómplices en EE. UU. alojaban los dispositivos. Los verdaderos trabajadores, ubicados en el extranjero, accedían a ellos de forma remota mediante RDP y herramientas similares.

Desde la perspectiva de la empresa, todo parecía normal:

- La ubicación del dispositivo coincidía con una dirección IP de EE. UU.

- La nómina se procesaba a través de cuentas con sede en EE. UU.

- El hardware permanecía físicamente dentro del país.

Entre bastidores, el teclado real estaba a miles de kilómetros de distancia.

No fue un error aislado. Según informes, la operación se infiltró en casi 70 empresas de distintos sectores — desde startups hasta grandes corporaciones.

Por qué esto importa a viajeros y nómadas digitales en 2026

Aquí está la verdad incómoda: los trabajadores remotos legítimos están a punto de sentir las consecuencias.

Las empresas ya estaban nerviosas por el cumplimiento normativo — especialmente cuando los empleados inician sesión desde países con sanciones, complicaciones fiscales o restricciones de exportación. Este caso añade más presión.

Si trabajas de forma remota desde:

- Bali durante la temporada media de mayo–junio,

- Croatia siguiendo un itinerario de 10 días por las islas,

- O Kraków después de leer nuestra guía de viaje al mejor destino de ocio de Europa,

— es posible que tu empleador examine tu actividad de inicio de sesión más de cerca que nunca.

Espera:

- Políticas de VPN más estrictas

- Software obligatorio de seguimiento de dispositivos

- Verificación de geolocalización al iniciar sesión

- Controles de antecedentes más exhaustivos

- Restricciones en el envío de hardware

Para los nómadas digitales honestos, esto significa más fricción.

La señal de alerta del escritorio remoto

El truco técnico en este caso no era particularmente avanzado. Remote Desktop Protocol (RDP) y herramientas similares se utilizan ampliamente en soporte de TI y entornos híbridos.

Lo que lo hizo efectivo fue la superposición:

- Portátil físicamente ubicado en EE. UU.

- Alojado por un colaborador.

- Accedido de forma remota desde el extranjero.

- Enmascarado mediante enrutamiento IP con sede en EE. UU.

Para los sistemas de monitoreo corporativo, parecía cumplir con las normas.

Por eso muchas empresas ahora están restringiendo el tráfico de escritorio remoto, bloqueando conexiones salientes desconocidas o deshabilitando por completo los privilegios de administrador.

Si tu empleador prohíbe de repente Chrome Remote Desktop o TightVNC — esta es la razón.

Cómo esto cambia las políticas de trabajo remoto en 2026

Ya estamos viendo un cambio.

Las grandes empresas están reforzando:

- Vinculación del dispositivo a inicio de sesión biométrico (Windows Hello / Apple Secure Enclave)

- Conciencia de ubicación a nivel de hardware

- Aplicación de redes de confianza cero

- Verificación continua de identidad

Algunas compañías van más allá: ningún inicio de sesión desde el extranjero sin aprobación previa.

Eso es un problema para los viajeros que dependen de la flexibilidad.

Si planeas un verano de viajes en tren por Europa y espacios de coworking en la playa, lee cuidadosamente tu contrato laboral. Muchas empresas ahora exigen autorización por escrito antes de trabajar desde otro país — incluso temporalmente.

Chequeo de realidad para nómadas digitales: ¿estás en riesgo?

Si estás empleado legítimamente y viajando, no estás cometiendo fraude. Pero podrías violar una política sin darte cuenta.

Conductas comunes de riesgo en 2026:

- Usar VPN personales sin aprobación del empleador

- Permitir que otra persona “vigile” tu portátil mientras estás fuera

- Controlar remotamente tu propia máquina desde otro dispositivo

- Reenviar correo corporativo a través de sistemas personales

Después de un caso como este, los equipos de seguridad están hipersensibles.

Incluso acciones inocentes pueden activar bloqueos de cuenta.

Pasos prácticos para trabajadores remotos que viajan este verano

Si te diriges al extranjero por la temporada de festivales o buscando vuelos primaverales más baratos, así puedes protegerte.

1. Obtén aprobación por escrito

Envía un correo a RR. HH. o a tu gerente. Confirma que puedes trabajar desde el país que visitas. Guarda el registro.

2. Usa conectividad aprobada

No dependas del Wi‑Fi aleatorio del aeropuerto. Usa hotspots seguros o planes eSIM verificados. Si viajas por Europa, compara opciones de datos en nuestra guía de las mejores eSIM para Europa en 2026.

3. Evita el Shadow IT

No instales herramientas de escritorio remoto a menos que se requieran explícitamente para tu trabajo.

4. Sé transparente sobre cambios de IP

Si tu ubicación de inicio de sesión cambia de New York a Indonesia de la noche a la mañana, espera alertas. Avisa a TI con anticipación.

5. Protege tu hardware físicamente

En este caso, simplemente “alojar” un portátil llevó a penas de prisión. Nunca aceptes almacenar o gestionar dispositivos corporativos para otra persona.

El problema mayor: la confianza en la economía remota

El auge del trabajo remoto entre 2020 y 2024 creó un mercado global de talento. Las empresas contrataron a través de fronteras. Los trabajadores viajaron libremente.

Pero el fraude a esta escala empuja a las compañías nuevamente hacia la centralización.

Podríamos ver:

- Más mandatos de regreso a la oficina

- Sistemas de inicio de sesión georrestringidos

- Mayores costos de cumplimiento para contratistas

- Aplicación más estricta de normas de visado e impuestos

No son buenas noticias si tu estilo de vida depende de la movilidad.

¿Es este el fin del trabajo remoto sin fronteras?

No — pero es una llamada de atención.

La mayoría de los nómadas digitales no intentan eludir sanciones ni engañar a sus empleadores. Solo quieren responder mensajes de Slack desde un café frente a la playa.

Sin embargo, el entorno de cumplimiento en 2026 se está endureciendo. Si combinas este caso con las restricciones globales a las VPN (consulta nuestro análisis sobre cambios en políticas de VPN que afectan a viajeros), queda claro: el anonimato en línea se está reduciendo.

El trabajo remoto está madurando. Eso significa más reglas.

Reflexión final: la libertad exige responsabilidad

Dos estadounidenses acaban de aprender que “solo alojar un portátil” puede conllevar tiempo real en prisión. Las empresas aprendieron que la contratación remota requiere verificaciones más profundas.

¿Y los viajeros? Estamos en medio.

Mientras el verano de 2026 se intensifica — desde las playas más tranquilas de Bali hasta las ciudades costeras llenas de Europa — el sueño del nómada digital sigue vivo. Pero ahora exige más transparencia, mejores hábitos de seguridad y tolerancia cero a los atajos.

Si quieres libertad de ubicación, juega según las reglas. La era del cumplimiento casual ha terminado.

Preguntas frecuentes

¿Qué fue la estafa del trabajador remoto norcoreano?

Operativos extranjeros se hicieron pasar por trabajadores de TI con sede en EE. UU., enviaron portátiles corporativos a direcciones estadounidenses y accedieron a ellos remotamente desde el extranjero, generando alrededor de 1,2 millones de dólares en salarios en casi 70 empresas.

¿Por qué dos estadounidenses fueron condenados a prisión?

Alojaron portátiles emitidos por empresas en EE. UU., permitiendo el acceso desde el extranjero mediante herramientas de escritorio remoto; ambos recibieron sentencias de 18 meses en 2026.

¿Esto afecta a los nómadas digitales legítimos?

Sí. Las empresas están endureciendo los controles de geolocalización, las políticas de VPN y las aprobaciones para trabajar en el extranjero, lo que puede restringir dónde y cómo los empleados remotos pueden iniciar sesión.

¿Puedo trabajar legalmente de forma remota mientras viajo al extranjero?

Depende de las políticas de tu empleador y de las normas de visado locales; siempre obtén aprobación por escrito y confirma los requisitos fiscales y de cumplimiento antes de trabajar desde otro país.